Schwachstelle in Apples WebView

Ohne Nachfrage: Manipulierte Webseiten starten iPhone-Telefonate

Entsprechend vorbereitete Webseite können euer iPhone zum Aufbau eines neuen Telefonates ohne vorherige Rückfrage überreden. Darauf macht der Sicherheitsforscher Collin Mulliner in einem jetzt veröffentlichten Blog-Eintrag aufmerksam.

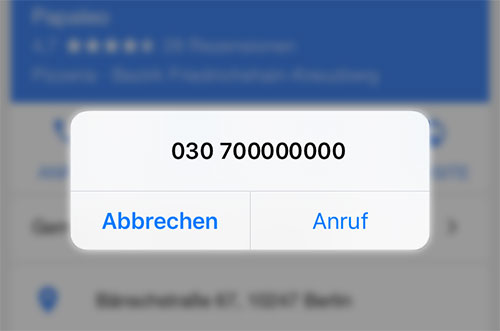

Neuer Rufaufbau: iOS fragt eigentlich nach

Der Fehler beschränkt sich auf iOS-Applikationen von Drittanbietern, die Apples Browser-Fenster, den sogenannten „WebView“, in ihren Applikationen einsetzen. Ein Standard bei vielen Drittanbieter-Applikationen.

Ist die Anzeige des WebViews nicht richtig implementiert, verzichtet das Browser-Fenster auf die sonst übliche Nachfrage und wählt die Nummer direkt.

Mulliner konnte den Fehler sowohl in der Twitter- als auch in der LinkedIn-Applikation reproduzieren und ruft die Entwickler-Community dazu auf, ihre Anwendungen auf die beschriebene Schwachstelle hin zu überprüfen.

App developers should review their use of WebViews to determine if they are vulnerable to this attack. Vulnerable apps need to be fixed. Service providers like Twitter and LinkedIn can inspect links posted to their sites for containing malicious code and prevent those links from being posted to their service.

Apple should change the default behavior of WebViews to exclude execution of TEL URIs and make it an explicit feature to avoid this kind of issues in the future. I reported this issue to Apple.

Apples Safari-Browser und Googles Chrome-App lassen sich von dem Javascript-Code, den Mulliner zum Wählen der Nummer einsetzt glücklicherweise nicht überreden.