Ob iPhone oder Wii: Warum werden „Embedded Devices“ eigentlich gehackt?

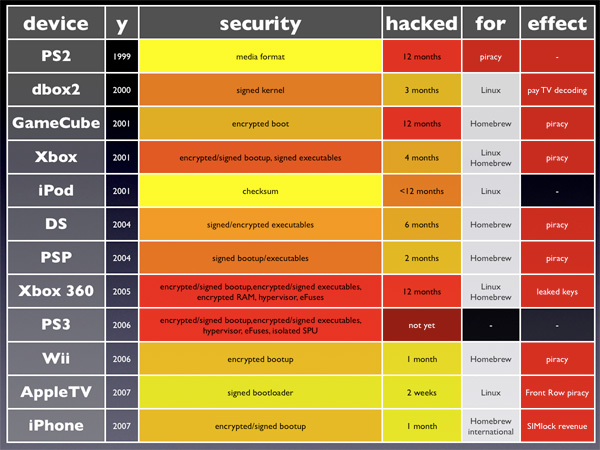

Morgen geht der Flieger zur Macworld Expo nach San Francisco – bis dahin vertreiben wir uns die noch verbleibende Zeit mit den bereits hier erwähnten Kongress-Mitschnitten und sind dabei eher zufällig über die im Anschluss angehangene Tabelle gestolpert. Als Teil des „Console Hacking 2008: Wii Fail„-Vortrages, vergleicht das von Michael Steil zusammengestellte Chart die Gründe für den Hack unterschiedlicher eingebetteter Systeme.

Welches Gerät wurde mit welchen Intentionen gehackt? Gab es Schutzmaßnahmen der Hersteller? Wie lange hat es gedauert diese zu überwinden und was waren die Neben-Effekte?

Die kurze, aber wirklich interessante Zusammenfassung (im Video am Min. 45) macht dabei nicht nur darauf aufmerksam, dass es z.B. beim iPhone, Anfangs hauptsächlich darum ging, eigenen Code auf dem Gerät laufen zu lassen (und nicht primär um einen Unlock) – sondern zeigt am Beispiel der PS3 auch, wie Hersteller sich vor den unerwünschten Neben-Effekten (SIM-Unlock, Software-Piraterie etc. ) schützen können: Dem User von Anfang an die Möglichkeit bieten das Device mit eigener Software zu füttern. So geschehen bei der Playstation.

Hätte Apple also bereits ab Tag 1 auf ein weitestgehend offenes System gesetzt, und sich in Sachen Sicherheit ausschließlich auf die SIM-Karte und den Aktivierungsprozess beschränkt – so stünden die Chancen recht gut, dass diese Schranken bis heute nicht gebrochen wären.