Ins0mnia: iOS 8.4.1 behob gravierende Sicherheitslücke

Nach Angaben der Sicherheits-Forscher von FireEye hat Apples letztes iOS-Update, die am 13. August ausgegebene Aktualisierung auf iOS 8.4.1, nicht nur zahlreiche Probleme behoben, die bei der Nutzung von Apple Music auftreten konnten; mit dem Update widmete sich Cupertino auch einer gravierenden Schwachstelle, die von schadhaft programmierten Anwendungen auch ohne vorhandenen Jailbreak hätte ausgenutzt werden können.

Mit der von Alessandro Reina, Mattia Pagnozzi und Stefano Mazzone entdeckten Lücke im iPhone-Betriebssystem war es den Sicherheits-Forschern gelungen, eigene Anwendungen im Systemhintergrund auf unbegrenzte Zeit hin auszuführen.

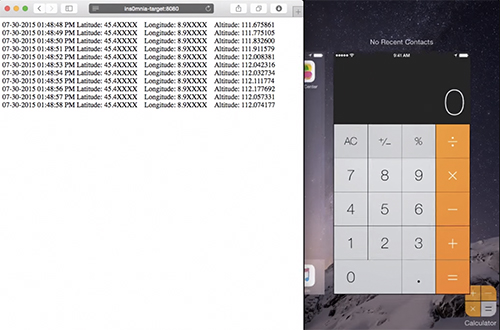

Sogar mit dem Schließen der App in der Multitasking-Ansicht des iPhones hätte die fortwährende Ausführung vom Nutzer nicht verhindert werden können. Apps von Drittanbietern wären so in der Lage gewesen „unsichtbar“ für den Nutzer zu agieren – unter bestimmten Voraussetzungen wäre so der kontinuierliche Zugriff auf Mikrofon, Geo-Daten, Kontakte und Co. möglich gewesen.

Die Forscher haben den Fehler „Ins0mnia“ getauft und Apple in Kenntnis gesetzt. Inzwischen hat sich Apples Security-Team zurückgemeldet und bestätigt, dass die Schwachstelle mit iOS 8.4.1 behoben wurde.

To understand this vulnerability, you need to understand that one of the ways Apple protects its users is by controlling how third-party software interacts with iOS. An iOS application can only run in the background for a limited time before the application is suspended by iOS. Generally this time limit is three minutes. This limitation not only helps ensure predictable responsiveness in user interaction, it also prevents any app from eavesdropping in the background. For example, a music app may have legitimate reason to ask permission to access GPS location and microphone while working on the foreground, but few users would want the app to run in the background to continually monitor GPS locations and recording audio. The control by iOS is supposed to prevent such abuse of permissions.

Die Entwickler beschreiben ihren Angriff und die technischen Hintergründe in ihrem Fireeye-Blog. Das eingebette Demo-Video demonstriert die Ausnutzung der Ins0mnia-Lücke.

(Direkt-Link)