Hardware-Angriff: iOS-Übernahme mit modifiziertem Ladegerät möglich

Die drei Sicherheits-Experten Billy Lau, Yeongjin Jang und Chengyu Song werden im Rahmen der diesjährigen Blackhat Hacker-Konferenz, die am 27. Juli in Las Vegas startet, einen Angriff auf Apples iOS-Betriebssystem vorstellen, der keine Nutzer-Interaktion voraussetzt, sondern nur ein modifiziertes Ladegerät benötigt um beliebigen Programm-Code auf Apples iPhone- und iPad-Einheiten auszuführen.

Nach Angaben der Sicherheitsexperten funktioniert die Attacke auf allen iOS-Geräten auch dann, wenn auf diesen die aktuelle iOS-Version installiert ist. Das umgebaute Ladegerät sei in der Lage vorprogrammierten Schad-Code direkt auf das angeschlossene iOS-Gerät zu laden, dort zu verstecken und auszuführen.

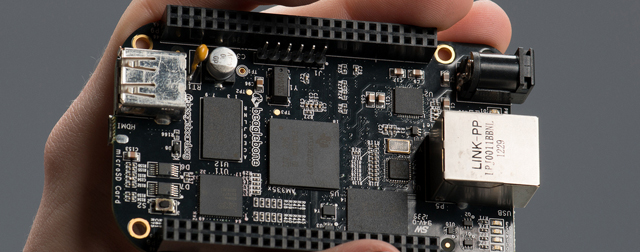

In ihrer anstehenden Präsentation wollen die drei Hacker demonstrieren, wie sich fremde iOS-Geräte in weniger als einer Minute übernehmen lassen. Das bloße Einstecken der anzugreifenden Geräte in das modifizierte Ladegerät – Lau und seine Kollegen setzen hier auf den kleinen Linux-Computer BeagleBone – ist die einzige Voraussetzung.

[…] we investigated the extent to which security threats were considered when performing everyday activities such as charging a device. The results were alarming: despite the plethora of defense mechanisms in iOS, we successfully injected arbitrary software into current-generation Apple devices running the latest operating system (OS) software. All users are affected, as our approach requires neither a jailbroken device nor user interaction. […] We first examine Apple’s existing security mechanisms to protect against arbitrary software installation, then describe how USB capabilities can be leveraged to bypass these defense mechanisms. To ensure persistence of the resulting infection, we show how an attacker can hide their software in the same way Apple hides its own built-in applications.

Apple wurde über die Schwachstelle bereits in Kenntnis gesetzt. via theverge